Der Schutz von sensiblen Daten gehört zu einem der wichtigsten Punkte. Microsoft hat nun in Public Preview eine Funktion eröffnet, die ein sehr guten Baustein eines Secure SharePoint darstellt.

SharePoint Online Sites mit Conditional Access und Sensitivity Labeling schützen

Nun besteht in der Public Preview die Möglichkeit endlich mit Conditional Access und Sensitivity Labeling eine Begrenzung zu schaffen und die Kontrolle granularer zu übernehmen.

benötige Lizenz

- Microsoft 365 E5

- Microsoft 365 E5 Compliance

- Microsoft 365 E5 Information Protection & Governance

Beispiel von Microsoft

Einmal ein Durchlauf

A. Conditional Access

1. Create a Conditional Access Policy

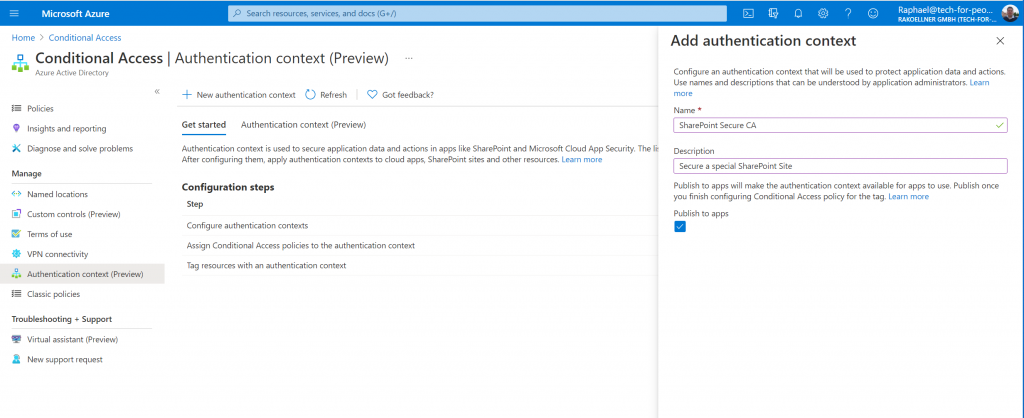

Als erstes lege ich einen Authentifizierungskontext an (Preview). Achtung: nur 25 sind in der Public Preview möglich.

Erläuterung der Felder

- Der Anzeigename ist der Name, der zur Identifizierung des Authentifizierungskontexts in Azure AD und in Anwendungen, die Authentifizierungskontexte verwenden, verwendet wird. Wir empfehlen Namen, die ressourcenübergreifend verwendet werden können, wie “vertrauenswürdige Geräte”, um die Anzahl der benötigten Authentifizierungskontexte zu reduzieren. Ein reduzierter Satz begrenzt die Anzahl der Weiterleitungen und bietet eine bessere Erfahrung für den Endbenutzer.

- Beschreibung bietet weitere Informationen über die Richtlinien, die von Azure AD-Administratoren und denjenigen verwendet werden, die Authentifizierungskontexte auf Ressourcen anwenden.

Wenn das Kontrollkästchen Publish to apps (Für Apps veröffentlichen) aktiviert ist, wird der Authentifizierungskontext für Apps bekannt gemacht und kann zugewiesen werden. Wenn es nicht markiert ist, ist der Authentifizierungskontext für nachgelagerte Ressourcen nicht verfügbar. - Die ID ist schreibgeschützt und wird in Token und Apps für anforderungsspezifische Authentifizierungskontextdefinitionen verwendet. Sie wird hier für die Fehlersuche und für Anwendungsfälle in der Entwicklung aufgeführt.

Conditional Access authentication context now in public preview – Microsoft Tech Community

B. Sensitivity Labeling

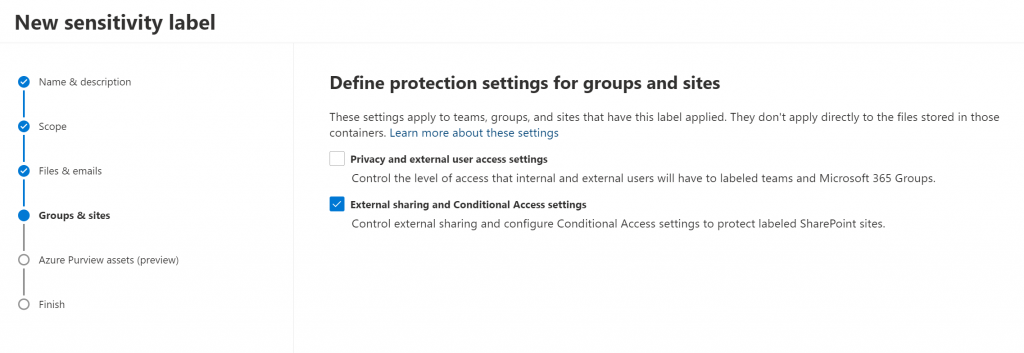

1. Erstellen eines neuen Labels mit Groups und Sites

Configure the Azure AD Conditional Access

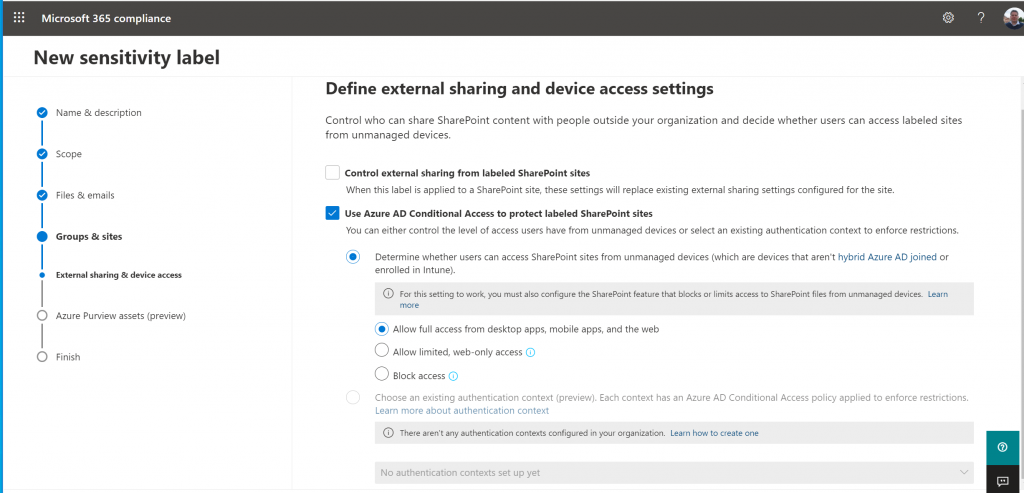

Dies sehen Sie zunächst, wenn Sie im ersten Schritt keinen Conditional Access anlegen..

Step 2

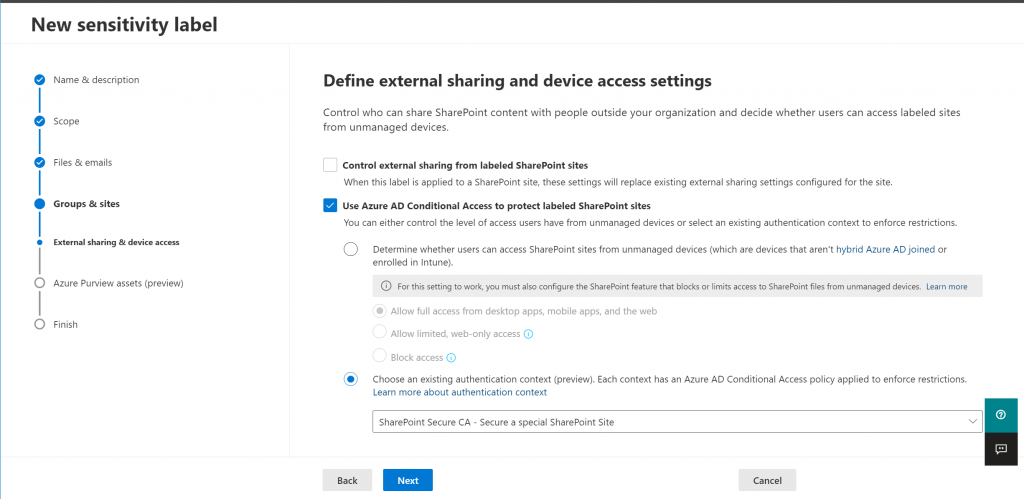

Dann erstelle ich das Label.

3. Using via PowerShell and troubleshooting in the Preview

Download and install the latest SharePoint Online Management Shell and run the below command for your chosen site. Remove the label from the site.

Set-SPOSite -Identity <site url> -ConditionalAccessPolicyAuthenticationContext –AuthenticationContextName “Name of Authentication Context”

Via

Granular Conditional Access for sensitive data and actions – Microsoft Tech Community